DNS-Auflösung einfach erklärt – Schritt für Schritt

Das Domain Name System (DNS) spielt eine zentrale Rolle im Internet, indem es den Benutzern ermöglicht, Webseiten über benutzerfreundliche Adressen anstelle schwer merkbarer IP-Adressen zu erreichen. Diese Technik vereinfacht nicht nur das Browsing, sondern bildet auch das Rückgrat der modernen Internetkommunikation. DNS verwaltet die Übersetzung von Domainnamen in IP-Adressen, was die Grundlage für den Zugriff auf Online-Dienste bildet. Hier wird erklärt, wie DNS funktioniert und welche Elemente dabei eine Rolle spielen.

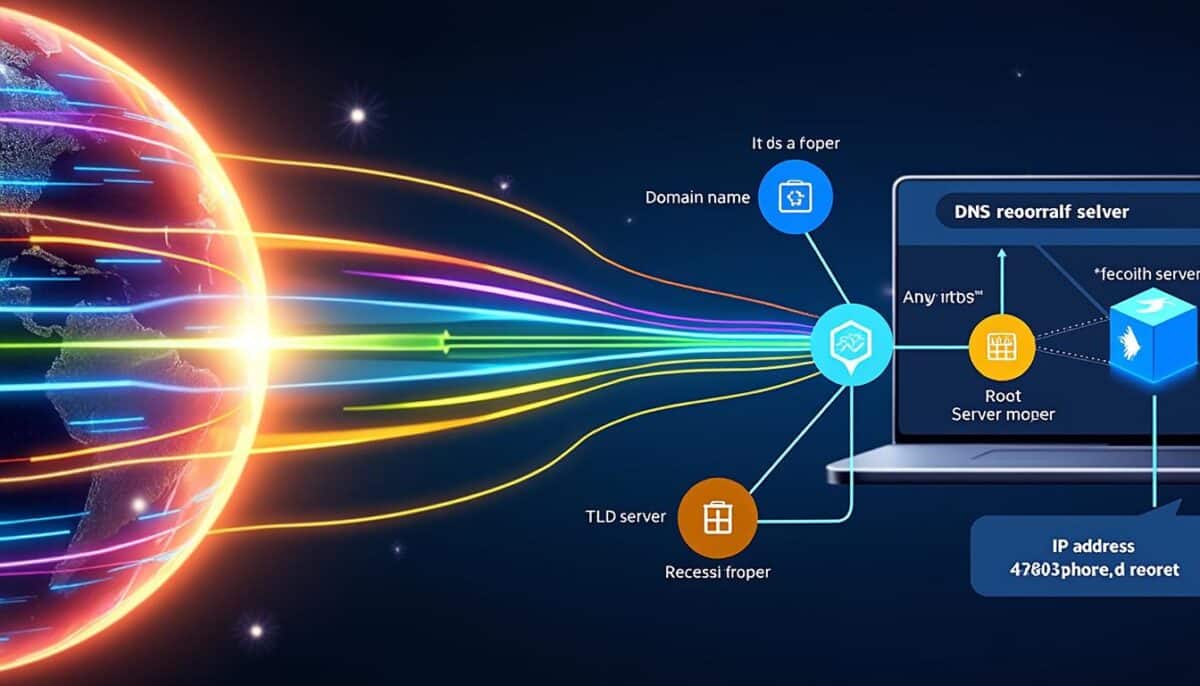

Wie funktioniert die DNS-Auflösung?

Der Prozess der DNS-Auflösung lässt sich in mehrere Schritte unterteilen, die sich nahtlos aneinanderreihen, um den Benutzern einen schnellen Zugriff auf ihre gewünschten Webseiten zu ermöglichen. Hier ist der detaillierte Ablauf:

- Anfrage starten: Wenn ein Benutzer eine URL wie www.beispiel.de in seinen Browser eingibt, beginnt der Vorgang. Der Computer des Benutzers kontaktiert einen rekursiven DNS-Server.

- Cache überprüfen: Der rekursive Server überprüft zunächst seinen Cache auf bereits gespeicherte Antworten. Liegt die IP-Adresse im Cache vor, erhält der Nutzer sofort die Antwort.

- Weiterleitung an Root-Server: Falls keine Antwort im Cache vorhanden ist, leitet der rekursive Server die Anfrage an einen Root-Server weiter. Dieser Server hat eine Übersicht über die TLDs (Top-Level-Domains) und kennt den zuständigen TLD-Server.

- Kontakt TLD-Server: Der TLD-Server für die Endung .de weiß dann, an welchen autoritativen DNS-Server die Anfrage weitergeleitet werden soll.

- Antwort vom autoritativen Server: Der autoritative Server kennt die IP-Adresse für www.beispiel.de und sendet diese zurück an den rekursiven Server, der sie schließlich an den Computer des Benutzers überträgt.

Dieser gesamte Vorgang erfolgt in weniger als einer Sekunde und sorgt dafür, dass der Benutzer ohne Verzögerung auf die Zielseite zugreifen kann. Beispielsweise zeigt eine Anfrage nach der Domain www.hosteurop.de schnell die IP-Adresse 81.169.255.50.

| Schritt | Aktion | Ansprechpartner |

|---|---|---|

| 1 | Anfrage an rekursiven Server | Benutzercomputer |

| 2 | Cache-Prüfung | Rekursiver Server |

| 3 | Root-Server kontaktieren | Rekursiver Server |

| 4 | TLD-Server anfragen | Root-Server |

| 5 | Antwort vom autoritativen Server | TLD-Server |

Die Schnelligkeit und Effizienz, mit der die DNS-Auflösung erfolgt, ist bemerkenswert und ermöglicht die reibungslose Nutzung des Internets.

Die Geschichte und Weiterentwicklung von DNS

Die Entwicklung des Domain Name Systems begann in den frühen 1980er Jahren. Vor der Einführung von DNS war die Verwaltung von IP-Adressen eine komplexe Aufgabe, die auf zentralen Hosts basierte. Es gab eine Datei namens Hosts.txt, die auf jedem Computer gespeichert war und alle IP-Adressen und deren zugehörige Domainnamen enthielt. Dieses System war nicht tragfähig, da die Anzahl der Netzwerkgeräte exponentiell anstieg.

Paul Mockapetris entwickelte daraufhin das DNS, das erste im RFC 882 und RFC 883 dokumentierte System, und dessen Standards später durch RFC 1034 und RFC 1035 ersetzt wurden. DNS ermöglichte eine dezentralisierte Struktur, die es ermöglichte, dass verschiedene Nameserver die Namensauflösung für ihre jeweiligen Zonen autonom verwalten können. Dies war ein entscheidender Schritt zur Bewältigung des schnell wachsenden Internets.

Die anhaltende Entwicklung des DNS beinhaltet wesentliche Erweiterungen, wie DNSSEC (Domain Name System Security Extensions), das die Authentizität der DNS-Antworten verbessert und das Risiko von Angriffen minimiert. Eine andere bemerkenswerte Entwicklung ist die Unterstützung von internationalisierten Domain-Namen (IDN), die es ermöglichen, in vielen anderen Sprachen und Schriftsystemen zu arbeiten.

Ein weiterer bedeutender Aspekt in der Geschichte von DNS ist die zunehmende Integration von Cloud-Diensten. Anbieter wie IONOS, Strato und OVH haben erweiterte DNS-Dienste eingeführt, um den modernen Anforderungen gerecht zu werden. Diese Leute bieten robustere Lösungen, die sowohl Sicherheit als auch Skalierung bereitstellen.

| Jahr | Meilenstein |

|---|---|

| 1983 | Einführung des DNS durch Paul Mockapetris |

| 1995 | Einführung von DNSSEC |

| 2003 | Unterstützung für IDN |

| 2025 | Wachstum von Cloud-basierten DNS-Diensten |

Diese Meilensteine zeigen die Flexibilität und Anpassungsfähigkeit von DNS im Laufe der Zeit und betonen die entscheidende Rolle, die es für die Internet-Navigation spielt.

Das hierarchische Design des DNS

Das Design des Domain Name Systems (DNS) ist hierarchisch strukturiert und bietet eine klare Organisation, die für die Erkennung und Verwaltung von Domainnamen unerlässlich ist. Diese Struktur ermöglicht es, das Internet effektiv zu organisieren und neue Domains nahtlos einzuführen. Die Hierarchie gliedert sich in verschiedene Ebenen:

- Top-Level-Domain (TLD): Diese Ebene repräsentiert den höchsten Bereich im DNS und umfasst Endungen wie .de, .com oder .net. Sie gibt Aufschluss über den Typ der Domain oder das geografische Gebiet.

- Second-Level-Domain (SLD): Hierbei handelt es sich um den spezifischen Namen, der unter der TLD eingetragen ist. Beispiel: in example.com ist “example” die SLD.

- Subdomains: Diese sind spezifische Teile der SLD, die üblicherweise verschiedene Dienste oder Server innerhalb einer Organisation repräsentieren, wie z.B. www.example.com.

Dieses hierarchische System erleichtert die Verwaltung und erkannt die Einzigartigkeit jedes Domainnamens, da jeder Teil des Namens spezifisch und distinct ist.

| Ebene | Beispiel | Bedeutung |

|---|---|---|

| TLD | .de | Top-Level-Domain für Deutschland |

| SLD | example | Firma oder Organisation |

| Subdomain | www | Repräsentiert den Webserver |

Die hierarchische strukturierte Natur des DNS ist entscheidend für die Verarbeitung von Anfragen und die schnelle Zuordnung von Namen zu IP-Adressen, die den Benutzern einen problemlosen Zugang zu Online-Inhalten ermöglicht.

Die Rolle von DNS-Servern und ihrer Funktionsweise

DNS-Server sind die entscheidenden Akteure im Prozess der Namensauflösung. Sie spielen eine grundlegende Rolle beim Übersetzen von Domainnamen in IP-Adressen und können in zwei Hauptkategorien unterteilt werden:

- Autoritative DNS-Server: Sie haben die vollständige Autorität über bestimmte Domainzonen und enthalten die offiziellen Aufzeichnungen zu den jeweiligen Domainnamen. Wenn ein Benutzer nach der IP-Adresse für www.godaddy-deutschland.de sucht, wird er letztendlich an den autoritativen Nameserver für diese Domain geleitet.

- Rekursive DNS-Server: Diese Server nehmen Anfragen von Benutzern entgegen und leiten sie weiter, bis sie die gewünschten Informationen vom autoritativen Server erhalten. Sie fungieren als Mittelsmänner zwischen dem Endbenutzer und den autoritativen Servern.

Zusätzlich führen rekursive DNS-Server auch Caching durch, um die Geschwindigkeit der Anfragen zu verbessern. Indem sie häufig angeforderte Daten speichern, sind sie in der Lage, diese Informationen blitzschnell bereitzustellen und somit den Datenverkehr zu verringern. Zum Beispiel können Server wie Netcup und All-Inkl ihren Benutzern optimierte Dienste bieten, indem sie leicht zugängliche Caches pflegen.

| Servertyp | Funktion | Beispiele |

|---|---|---|

| Autoritative Server | Beantworten Anfragen mit definitiven Antworten | IONOS, Strato |

| Rekursive Server | Leiten Anfragen weiter und cachen Antworten | OVH, Godaddy Deutschland |

Die korrekte Funktion der DNS-Server ist für den reibungslosen Ablauf jedes Zugriffs auf Webinhalte unerlässlich und spielt eine entscheidende Rolle im modernen Internet.

Sicherheitsaspekte und Herausforderungen im DNS

Trotz der grundlegenden Bedeutung von DNS für das Internet ist es auch anfällig für verschiedene Sicherheitsbedrohungen. Eine der häufigsten Angriffsmethoden ist DNS-Spoofing, bei denen Betrüger versuchen, Benutzer auf gefälschte Webseiten umzuleiten, indem sie falsche DNS-Antworten übermitteln.

Zusätzlich gibt es das Konzept des Cache Poisoning. Hierbei wird der Cache eines DNS-Servers manipuliert, sodass einige Anfragen an gefälschte IP-Adressen geleitet werden. Ein einfaches Beispiel hierfür wäre die Umleitung von Nutzern, die in ihre Banking-Website einloggen möchten, auf eine Phishing-Seite. Solche Angriffe können verheerende Folgen für die Benutzer und deren Daten haben.

Um diesen Sicherheitsrisiken entgegenzuwirken, wurde DNSSEC entwickelt, welches eine zusätzliche Sicherheitsebene hinzufügt und die Angriffe durch die Validierung von DNS-Antworten erschwert. Neben DNSSEC wird die Nutzung von DNS over HTTPS (DoH) und DNS over TLS (DoT) immer beliebter. Diese Methoden zielen darauf ab, die Privatsphäre und Sicherheit von DNS-Anfragen zu verbessern, indem sie diese Informationen verschlüsseln und schützen.

| Bedrohung | Beschreibung | Schutzmaßnahme |

|---|---|---|

| DNS-Spoofing | Manipulation von DNS-Antworten zur Umleitung | DNSSEC |

| Cache Poisoning | Falsche Einträge im Cache zur Umleitung | DoH und DoT |

Die kontinuierliche Verbesserung der DNS-Sicherheit ist unerlässlich, um das Vertrauen in die Nutzung des Internets zu bewahren und Benutzer vor potenziellen Bedrohungen zu schützen.

- DHCP in 5 einfachen Schritten erklärt - 12 Februar 2026

- SSL/TLS: So funktioniert sichere Kommunikation im Internet - 5 Februar 2026

- BGP erklärt: Das Routing-Protokoll, das das Internet zusammenhält - 29 Januar 2026

Comments

Leave a comment